Nmap – skanowanie SSL/TLS i szyfrów na Debianie 11

W tym przykładzie pracujemy na systemie Debian 11 (Bullseye). Najpierw sprawdźmy wersję systemu:

|

1 2 |

# cat /etc/issue Debian GNU/Linux 11 \n \l |

Nmap to jedno z najpotężniejszych narzędzi do skanowania sieci w systemach Linux. Umożliwia skanowanie otwartych portów, wykrywanie uruchomionych usług, identyfikację wersji oprogramowania oraz analizę obsługiwanych protokołów SSL/TLS i pakietów szyfrów.

Instalacja na Debianie 11 jest bardzo prosta:

|

1 |

# apt install nmap |

Po instalacji możemy przeskanować zdalny serwer HTTPS. Przykład:

|

1 |

# nmap -sV --script ssl-enum-ciphers -p 443 google.com |

Opcja -sV włącza wykrywanie wersji usług, natomiast --script ssl-enum-ciphers sprawdza obsługiwane wersje TLS oraz dostępne szyfry. Dzięki temu możemy zweryfikować:

- które wersje TLS są aktywne (TLS 1.0, 1.1, 1.2, 1.3),

- czy serwer obsługuje słabe szyfry, np. 3DES,

- czy występują potencjalne podatności kryptograficzne.

Nmap działa wolniej niż narzędzia takie jak sslscan, ale dostarcza bardzo szczegółowych informacji, co jest szczególnie przydatne podczas testowania infrastruktury wewnętrznej.

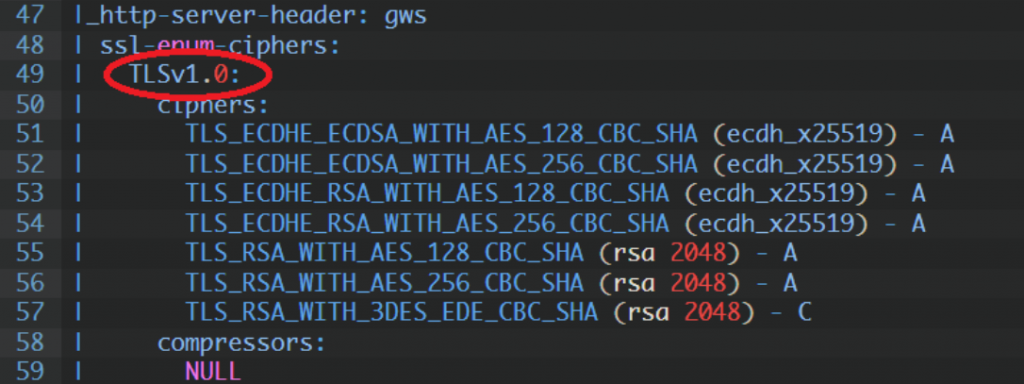

TLS 1.0:

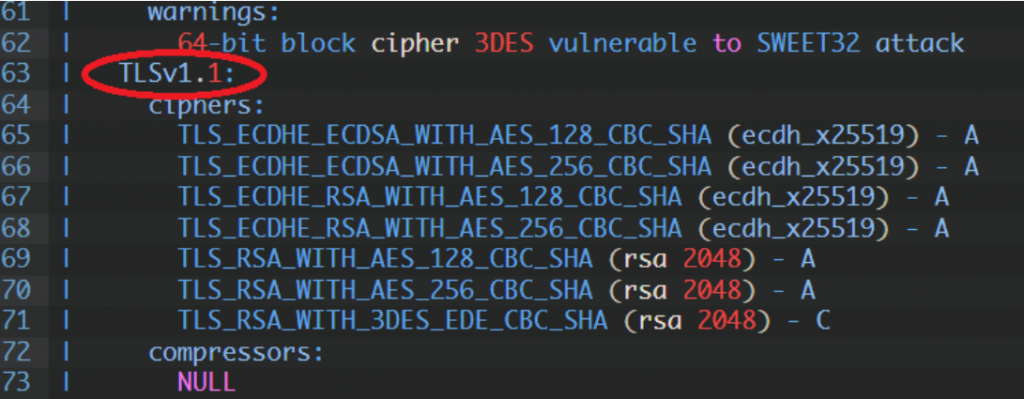

TLS 1.1:

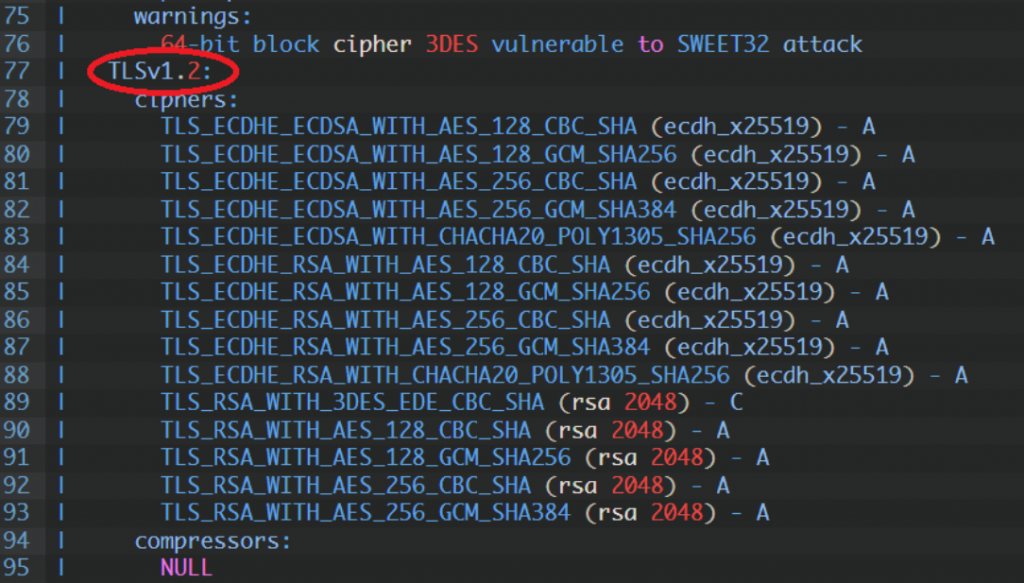

TLS 1.2:

Najważniejsze podczas analizy konfiguracji SSL/TLS jest sprawdzenie, czy serwer nie używa przestarzałych lub podatnych szyfrów.

Jeżeli w wynikach zobaczysz komunikat:

„64-bit block cipher 3DES vulnerable to SWEET32 attack”

oznacza to, że serwer obsługuje szyfr 3DES, który jest podatny na atak SWEET32. W środowisku produkcyjnym takie szyfry powinny zostać wyłączone.

Podczas testowania publicznych stron internetowych można również skorzystać z narzędzia online:

https://www.ssllabs.com/ssltest/

Jednak w przypadku serwerów wewnętrznych, środowisk testowych lub infrastruktury prywatnej, użycie Nmap bezpośrednio z systemu Debian jest często najlepszym rozwiązaniem. Regularne skanowanie SSL/TLS pozwala utrzymać wysoki poziom bezpieczeństwa i eliminuje przestarzałe protokoły oraz słabe mechanizmy szyfrowania.