SSL- und TLS-Analyse mit Nmap unter Debian 11

In diesem Beispiel verwenden wir Debian 11 (Bullseye). Zunächst überprüfen wir die Systemversion:

|

1 2 |

# cat /etc/issue Debian GNU/Linux 11 \n \l |

Nmap ist eines der leistungsfähigsten Open-Source-Tools für Netzwerkscans und Sicherheitsanalysen. Es ermöglicht das Scannen offener Ports, das Erkennen aktiver Dienste, die Identifikation von Softwareversionen sowie die Analyse unterstützter SSL/TLS-Protokolle und Cipher Suites.

Die Installation unter Debian 11 ist einfach:

|

1 |

# apt install nmap |

Nach der Installation können wir einen entfernten HTTPS-Server analysieren. Zum Beispiel:

|

1 |

# nmap -sV --script ssl-enum-ciphers -p 443 google.com |

Die Option -sV aktiviert die Diensterkennung mit Versionsinformationen, während --script ssl-enum-ciphers die unterstützten TLS-Versionen und Cipher Suites analysiert. Dadurch können Sie überprüfen:

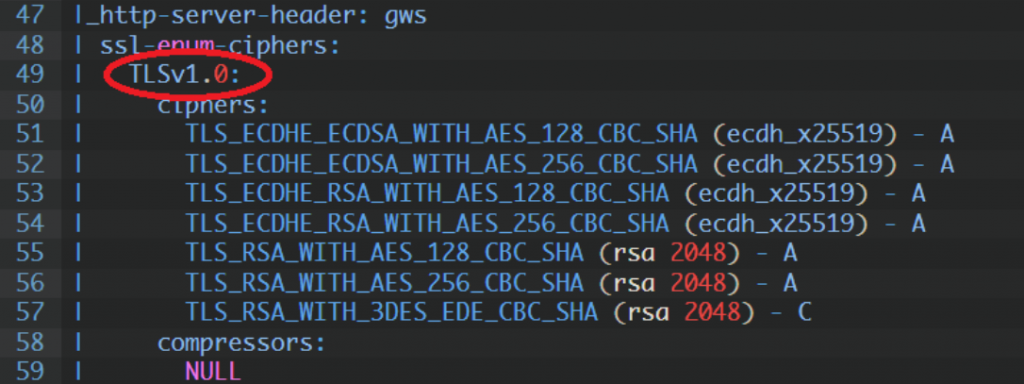

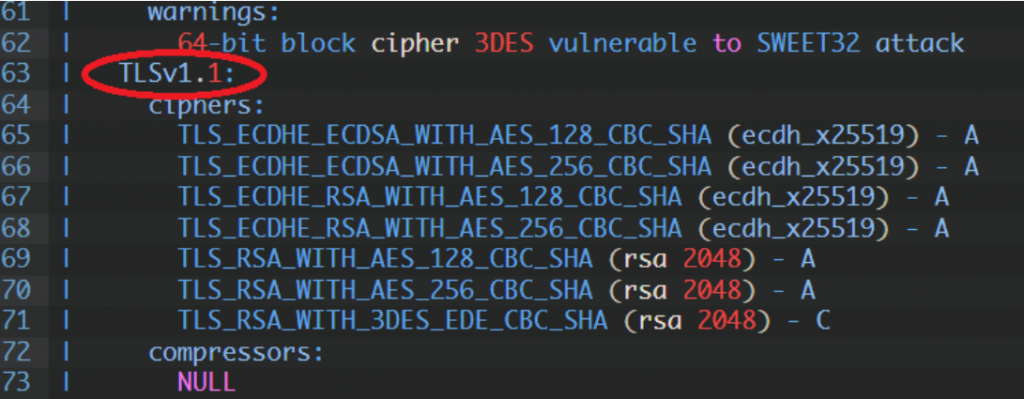

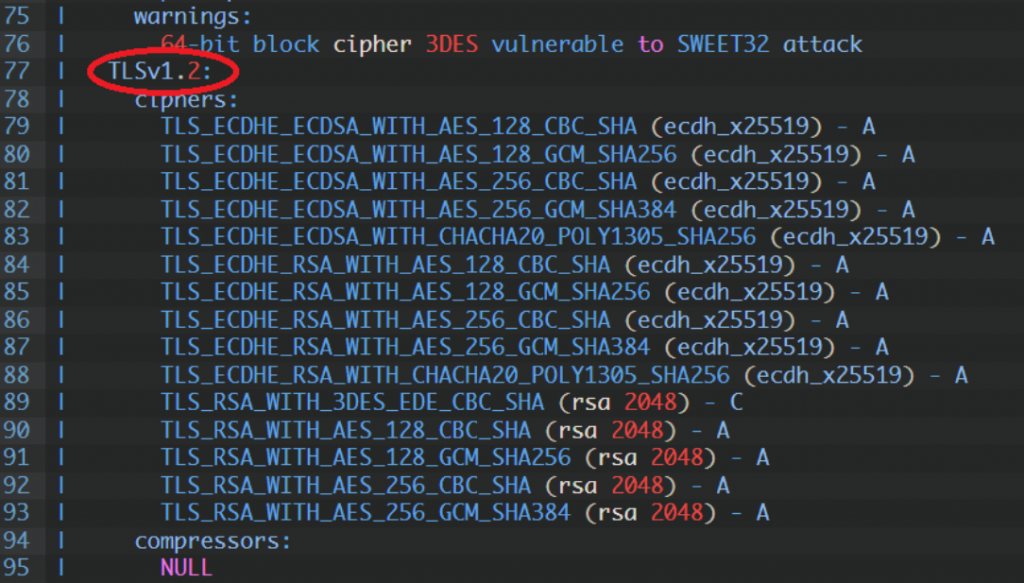

- welche TLS-Versionen aktiv sind (TLS 1.0, 1.1, 1.2, 1.3),

- ob schwache Verschlüsselungen wie 3DES unterstützt werden,

- ob potenzielle kryptografische Schwachstellen vorhanden sind.

Nmap ist langsamer als Tools wie sslscan, liefert jedoch sehr detaillierte Ergebnisse und eignet sich besonders für interne Infrastrukturtests.

TLS 1.0:

TLS 1.1:

TLS 1.2:

Der wichtigste Punkt bei der SSL/TLS-Analyse ist die Identifikation schwacher oder veralteter Verschlüsselungsverfahren.

Wenn folgende Meldung erscheint:

„64-bit block cipher 3DES vulnerable to SWEET32 attack“

bedeutet dies, dass der Server noch 3DES unterstützt, welches für die SWEET32-Attacke anfällig ist. In Produktionsumgebungen sollte diese Verschlüsselung deaktiviert werden.

Für die Analyse öffentlicher Websites können Sie zusätzlich folgenden Dienst nutzen:

https://www.ssllabs.com/ssltest/

Für interne Server, Testumgebungen oder private Infrastrukturen ist jedoch die direkte Analyse mit Nmap unter Debian eine effiziente und unabhängige Lösung.

Regelmäßige SSL/TLS-Scans helfen dabei, ein hohes Sicherheitsniveau aufrechtzuerhalten und veraltete Protokolle sowie schwache Cipher Suites konsequent zu entfernen.